哪些是渗透测试?

渗透测试(PenetrationTest,简称为PenTest),是指通过尝试借助漏洞功击来评估IT基础设施的安全性。这种漏洞可能存在于操作系统、服务和应用程序的缺陷、不当配置或有风险的用户行为中。这些评估也有助于验证防御机制的有效性以及最终用户是否遵循安全新政。

渗透测试一般使用自动或手动技术来系统地破坏服务器、端点、网络应用、无线网路、网络设备、移动设备和其他潜在的曝露点。一旦某个系统的漏洞被成功借助,测试人员会尝试借助被破坏的系统继续功击其他内部资源,非常是,会通过权限升级逐渐获取更高级别的安全许可和对电子虚拟资产和信息的更深入访问。

通过渗透测试成功曝露的任何安全漏洞信息一般会被汇总递交给IT和网路系统总监,以帮助那些专业人士作出战略性推论并调整修补工作的优先级。渗透测试的根本目的是评判系统或终端顾客被破坏的可能性,并评估这种风波可能对相关资源或操作形成的任何后果。

把渗透测试看成是企图通过自己动手来确认是否有人能闯进你的房屋可能更好理解。渗透测试人员也被称为道德黑客,使用受控环境评估IT基础设施的安全性,以安全地功击、识别和借助漏洞。区别在于她们不是检测木门,而是测试服务器、网络、网络应用程序、移动设备和其他潜在的突破口,以发觉整套系统的弱点。

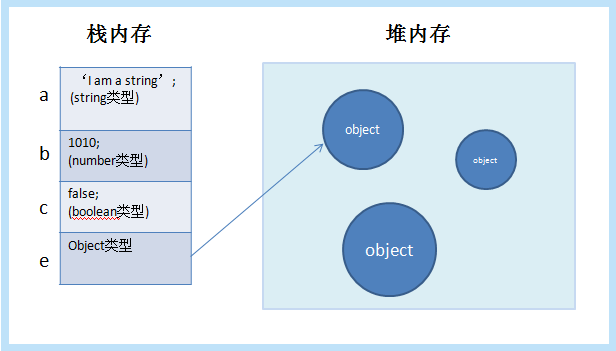

渗透测试的5个阶段

渗透测试的整体流程可以分为5个阶段:规划和侦查、扫描、获取访问权限、维持访问权限、分析。

1、规划和侦查

第一阶段主要包含以下两个内容:

2、扫描

渗透测试人员会使用工具来检查目标网站或系统的弱点,包括开放的服务、应用安全问题以及开源漏洞。渗透测试人员按照她们在侦查和测试期间发觉的内容使用各类工具。一般包含以下两类工具:

3、获取访问权限

功击者的动机可能包括泄露、更改或删掉数据,转移资金或是损害公司名声等。因而,这一阶段会使用网路应用功击,比如跨站脚本功击、SQL注入和侧门等功击形式,以发觉目标漏洞。渗透测试人员会确定最合适的工具和技术来获得对系统的访问,之后借助那些漏洞,以了解他们可能导致的损害。

4、维持访问

这一阶段的目标是看那些漏洞是否可以在目标系统中保持足够长的时间以达成功击者的目的。这是为了模拟复杂的持续性恐吓,这种恐吓一般在系统中逗留数月以盗取企业中最敏感的数据。

5、分析

渗透测试的结果随即会汇编成一份报告,包含以下内容:

安全人员对这种信息进行剖析,以帮助配置企业的WAF设置和其他应用安全解决方案,以修复漏洞和制止未来可能形成的功击。

![图片[1]-渗透测试成功暴露的任何安全漏洞信息通常被汇总提交给-唐朝资源网](https://images.43s.cn/wp-content/uploads//2022/07/1658288548378_2.png)

应当授予渗透测试人员多少权限?

按照渗透测试的目标,测试人员才能获取不同等级的信息或是目标系统的访问权限。在个别情况下,渗透测试团队会在开始时采取某种方式并仍然坚持下去。其他时侯,随着渗透测试期间对系统认识的深入,测试团队也会迭代其测试策略。因而,有3个层次的渗透测试访问权限:

渗透测试的类型

全面的渗透测试对于优化风险管理至关重要,这须要测试你所在环境中的所有区域:

为何渗透测试这么重要?辨识并对安全风险进行优先排序

渗透测试评估了企业保护其网路、应用程序、端点和用户的能力,以避免外部或内部企图规避安全策略来获得对敏感数据的访问。

![图片[2]-渗透测试成功暴露的任何安全漏洞信息通常被汇总提交给-唐朝资源网](https://images.43s.cn/wp-content/uploads//2022/07/1658288548378_3.png)

智能管理漏洞

渗透测试会向企业提供关于可借助的安全恐吓的实际信息。通过执行渗透测试,你可以主动辨识什么漏洞是致命的,什么是不太重要的,什么是假阴性。这使你的组织才能更明智地确定补救举措的有限顺序、应用所需的安全补丁,并更有效地分配安全资源,以确保它们发挥最大优势。

辨识现有的安全项目是否在正常运行

没有对整个环境的适当可见性就轻率改变安全策略可能会造成你所解决的安全问题都是一些实质上不会导致任何伤害的问题。渗透测试除了能告诉你组件是否在正常运行,它们还可以进行质量检测,所以通过渗透测试你也会发觉哪些策略是最有效的,哪些工具可以提供最高的投资回报率。

符合监管要求

渗透测试帮助企业解决审计和合规性问题。通过借助企业的基础设施,渗透测试可以确切地证明功击者是怎样获得敏感数据的。随着功击策略的发展和变迁,定期的强制测试可以确保企业在漏洞被借助之前发觉并修补安全弱点,因而领先一步。

据悉,对于审计人员来说,这种测试还可以验证其他规定的安全举措是否到位或则正常工作。渗透测试所生成的详尽报告还可以帮助企业说明其在维护所需的安全控制方面作出了尽职的工作。

暂无评论内容